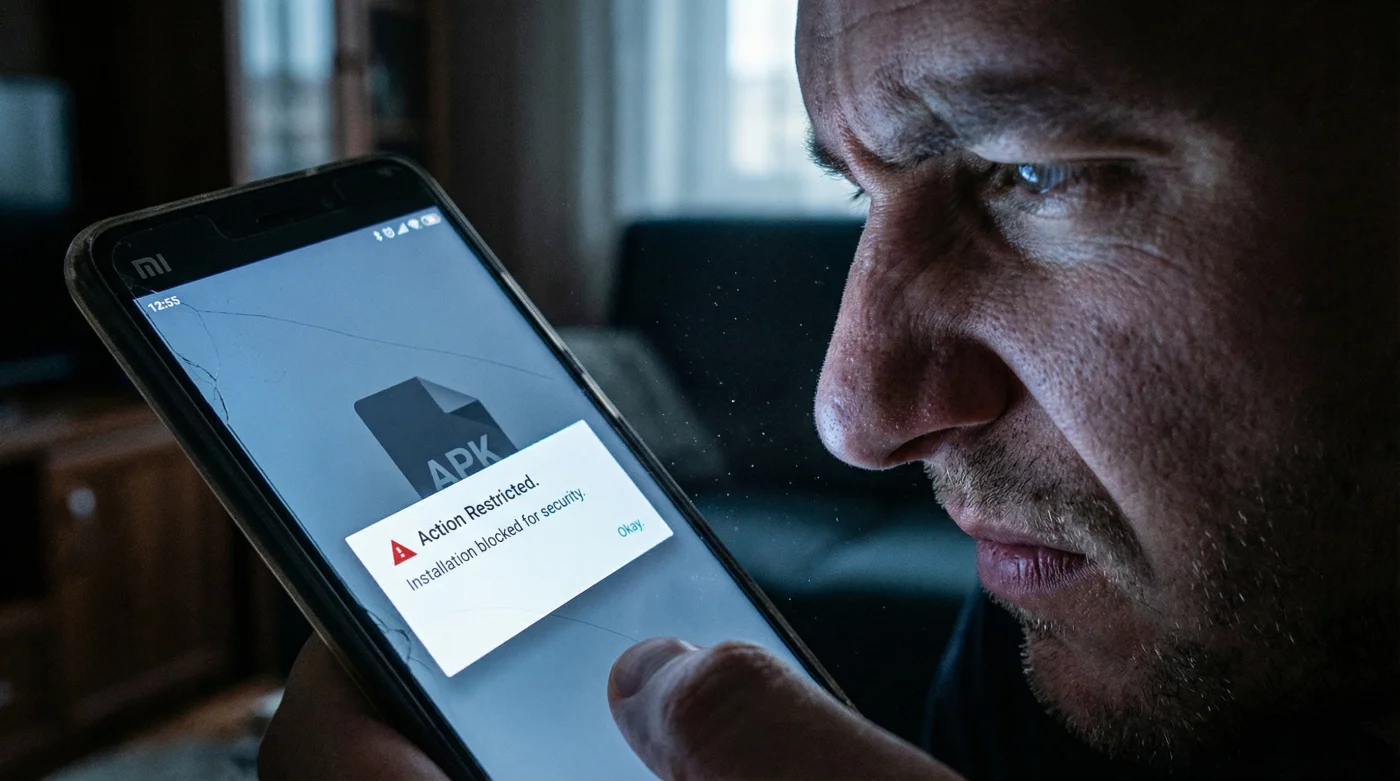

La luz azul de la pantalla recorta el contorno de tus manos en la oscuridad de tu habitación. Acabas de encender ese nuevo equipo, el cristal aún frío y la batería al cien por ciento. Quieres instalar tu aplicación favorita, esa que no está en la tienda oficial pero que usas todos los días para organizar tus finanzas o saltar los molestos anuncios. Bajas el archivo APK, tocas la pantalla con la memoria muscular de años en Android, y entonces ocurre. Nada. Un aviso opaco.

El sistema rechaza tu orden con una firmeza que no conocías. Durante años, la promesa tácita de este sistema operativo fue la libertad absoluta. Si querías correr riesgos y salir de los límites oficiales, la puerta siempre estaba entornada. Ahora, esa puerta tiene un candado digital pesado, brillante y frío.

Lo que estás sintiendo en los pulgares no es un error de fábrica ni un fallo en tu conexión. Es el peso de una decisión corporativa masiva que está cambiando las reglas del juego. La marca ha decidido que la protección del usuario ya no es una opción que puedas descartar a la ligera, sino una imposición estructural. El dispositivo ha dejado de obedecer ciegamente.

La paradoja del jardín amurallado

Durante mucho tiempo, la arquitectura de Android se sintió como un terreno abierto. Podías construir una mansión o tropezar con un pozo sin fondo. Xiaomi HyperOS, el nuevo sistema operativo de la compañía asiática, cambia el cemento por paredes de cristal. Inicialmente, esta restricción para instalar aplicaciones externas parece una traición a esa flexibilidad histórica. Pero, si observas el diseño con calma, este supuesto defecto tiene un propósito deliberado. Estás pasando de vivir a la intemperie a habitar un refugio blindado.

Esa barrera de seguridad evita que códigos maliciosos secuestren tus contraseñas bancarias o roben tu identidad mientras duermes. Es frustrante al principio, sí, como cuando el cinturón de seguridad te aprieta el pecho al frenar de golpe, pero la intención es mantenerte a salvo de un entorno digital cada vez más hostil y depredador.

Andrés, un desarrollador de software de 34 años radicado en Medellín, descubrió este muro invisible hace apenas tres semanas. Mientras intentaba probar la versión de prueba de la nueva aplicación de transporte de su empresa en un teléfono recién desempacado, el sistema bloqueó el archivo externo repetidas veces. No había un simple botón para ignorar la advertencia. Andrés tuvo que registrarse en los foros de la comunidad, vincular su cuenta y solicitar permisos especiales, un proceso que tomó días. Lo que antes era un toque fugaz en la pantalla, ahora requería un salvoconducto oficial.

Adaptándote a las nuevas reglas

Este cambio estructural no golpea a todos con la misma intensidad. Tu experiencia diaria con el equipo dependerá directamente de lo que le exijas a la máquina en tu rutina.

Tu teléfono será más rápido si eres de los que únicamente utiliza las tiendas oficiales. Si tu vida digital transcurre entre redes sociales y la aplicación de tu banco en pesos colombianos, apenas notarás el cambio. De hecho, la ausencia de procesos ocultos de aplicaciones dudosas prolongará la vida útil de tu batería.

- Aplicación Spotify ahorra gigabytes de datos bloqueando estos videos artísticos

- Celulares Google Pixel triplican su batería desactivando esta conectividad inteligente

- Suscripciones PlayStation Plus borran partidas guardadas alterando esta nube automática

- Sistemas Xiaomi HyperOS bloquean instalaciones externas eliminando estos permisos clásicos

- Micrófonos Blue Yeti arruinan reuniones virtuales activando esta ganancia estéreo predeterminada

La adaptación será un requisito para el empleado corporativo. Quienes necesitan herramientas internas de sus empresas tendrán que depender de que el departamento de tecnología gestione accesos a través de perfiles de trabajo autorizados directamente por el fabricante.

El método de acceso consciente

No es imposible saltar esta pared de cristal, pero requiere abandonar el automatismo mental. Tienes que moverte con intención, entendiendo el peso de cada permiso que le otorgas al procesador.

- Ve a la configuración de tu cuenta y asegúrate de que esté activa y sincronizada por al menos treinta días ininterrumpidos.

- Localiza la sección de información del equipo y presiona siete veces sobre la versión del sistema para habilitar las opciones de desarrollo.

- Navega hacia los ajustes adicionales y busca el menú de depuración y accesos especiales.

- Activa la instalación de orígenes externos únicamente para la herramienta que necesitas usar como puente, nunca a nivel general.

Este proceso exige atención plena. Ya no puedes simplemente presionar aceptar y seguir adelante con los ojos cerrados. Cada vez que fuerzas una instalación externa, el sistema operativo te hará esperar diez segundos obligatorios leyendo los riesgos antes de permitirte avanzar. Es un respiro forzado, una meditación impuesta sobre tu propia privacidad.

El valor del control silencioso

Aceptar estas nuevas restricciones no significa rendirse ante una corporación gigante. Es, en realidad, una negociación madura sobre tu paz mental. Cuando la marca bloquea la puerta trasera de tu dispositivo, te están devolviendo el poder sobre lo que ocurre en segundo plano cuando la pantalla está apagada.

Nada se instala sin fricción, y saber eso te permite descansar mejor. En un mundo donde nuestros bolsillos guardan desde las fotos irremplazables de la familia hasta los accesos a nuestros ahorros de toda la vida, cambiar un poco de anarquía técnica por una tranquilidad blindada parece un trato más que justo. Al final, no perdiste autonomía; ganaste inmunidad.

El verdadero lujo en la tecnología moderna no es hacer todo lo que quieras, sino tener la certeza de que nadie más puede hacerlo a tus espaldas.

| Punto Clave | Detalle del Cambio | Valor para ti |

|---|---|---|

| Bloqueo Automático | Los archivos externos son rechazados por defecto en HyperOS. | Evitas la instalación accidental de software espía o virus en tu equipo. |

| Fricción Temporal | El sistema exige esperar 10 segundos antes de confirmar un permiso. | Te da tiempo para reflexionar si realmente confías en el archivo descargado. |

| Cuentas Verificadas | Se requiere una cuenta activa y verificada para modificar opciones de desarrollo. | Añade una capa de identidad que protege el equipo en caso de robo o pérdida. |

Preguntas Frecuentes

¿Puedo volver a instalar aplicaciones como lo hacía antes?

No de forma automática. Tendrás que habilitar opciones de desarrollo y otorgar permisos manuales por cada aplicación que uses para descargar archivos.¿Esto afecta a las aplicaciones que ya tengo instaladas?

Tus herramientas actuales seguirán funcionando, pero sus actualizaciones manuales desde fuentes externas requerirán los nuevos permisos.¿Por qué Xiaomi tomó esta decisión ahora?

Es una respuesta directa al aumento de fraudes bancarios y robos de datos. Un ecosistema más cerrado reduce drásticamente las vulnerabilidades del usuario común.¿Perderé la garantía si habilito estos permisos?

No, habilitar las opciones de desarrollo no invalida tu garantía, pero serás completamente responsable si instalas un archivo malicioso que dañe el software de manera irreversible.¿Vale la pena hacer este proceso manual?

Solo si el archivo externo es estrictamente indispensable para tu trabajo o cotidianidad. De lo contrario, la seguridad que ganas al abstenerte supera cualquier beneficio pasajero.