Imagina la escena. Jueves por la noche en Bogotá, el frío habitual se queda fuera mientras el calor de la sala aumenta con la anticipación del partido. Tienes lista la picada, el aroma a empanadas recién hechas inunda el espacio, y la pantalla ilumina la pared con ese verde intenso del césped sudamericano. Has encontrado un enlace gratuito, una de esas famosas aplicaciones de IPTV que prometen la Copa Sudamericana en alta definición sin tener que pagar los 40.000 pesos de la suscripción oficial mensual. Todo parece perfecto, una pequeña victoria contra el monopolio de las transmisiones deportivas.

La transmisión tiene ese ligero retraso típico, ese pequeño salto en la imagen o la calidad que baja por unos segundos, algo que ya has aprendido a ignorar como parte del trato. Te relajas en el sofá, convencido de que has burlado al sistema comercial. Sin embargo, detrás de esos píxeles comprimidos, un mecanismo silencioso está operando directamente en la memoria de tu dispositivo. No hay alarmas sonoras, no hay pantallas rojas de advertencia que te detengan, solo el sonido ambiental del estadio fluyendo por los parlantes y el silencio sepulcral de tus datos personales filtrándose hacia servidores desconocidos.

Durante años nos dijeron que el peligro de estas plataformas IPTV gratuitas era estrictamente legal o moral. Cartas de advertencia de tu proveedor de internet, multas hipotéticas que rara vez llegan, o el debate sobre el apoyo a la piratería. Pero la realidad técnica ha dado un giro mucho más oscuro y sofisticado. Hoy, el verdadero costo no se mide en bloqueos de red o caídas de señal en el minuto noventa, sino en el saldo de tu cuenta de ahorros, que puede vaciarse mientras gritas un gol.

La ilusión de la piratería inofensiva y el caballo de Troya invisible

Creemos firmemente que un virus informático tiene que parecer un virus. Esperamos que el teléfono se congele, que la batería se caliente como una plancha encendida en tus manos, o que aparezcan anuncios parpadeantes de la nada interrumpiendo nuestra navegación. Pero el diseño moderno del robo es elegante, casi educado. La aplicación de IPTV que descargaste fuera de la tienda oficial funciona perfectamente, comportándose como un cuchillo afilado que corta sin que sientas el filo en la piel.

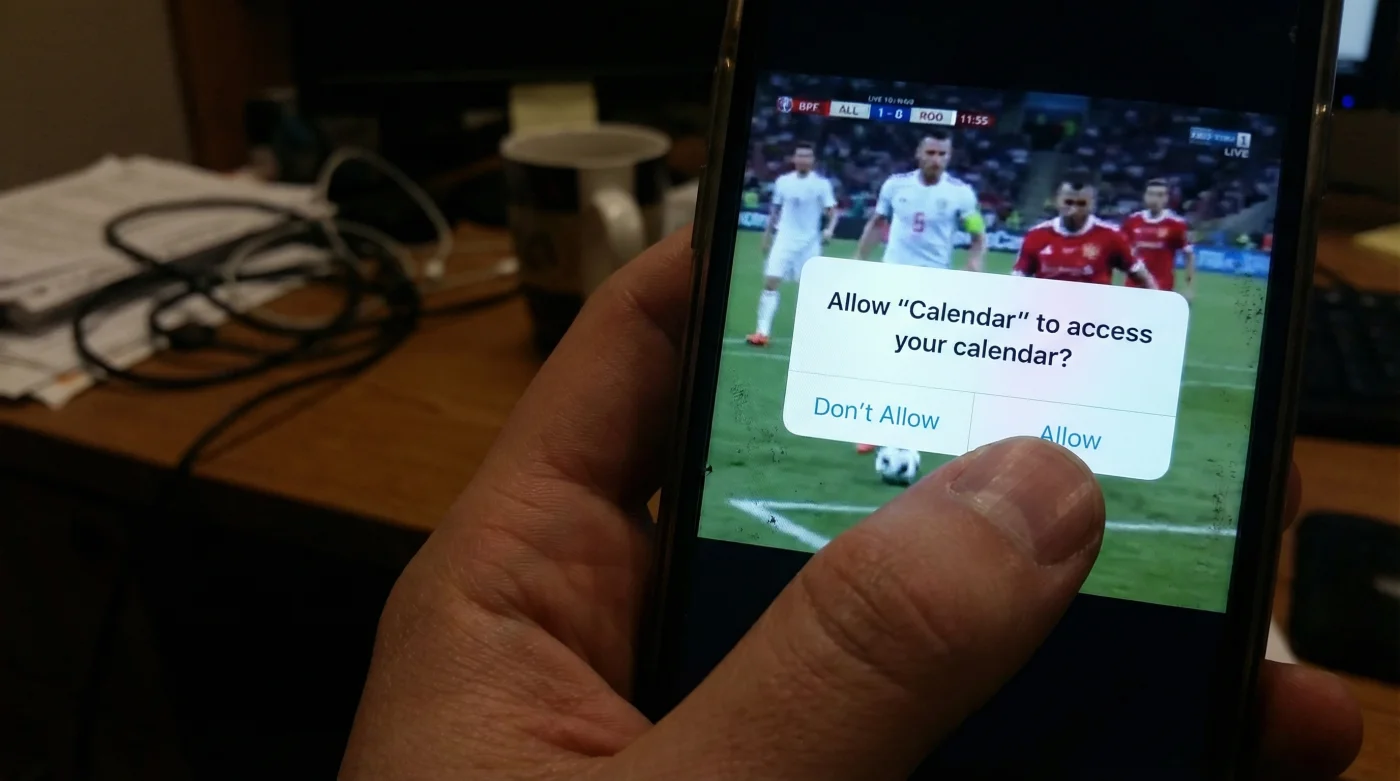

Aquí es precisamente donde ocurre el engaño maestro: el permiso del calendario. Cuando instalas la aplicación por primera vez, te lanza una ventana emergente pidiendo acceso a tus eventos para ‘recordarte los horarios de los próximos partidos’. Suena terriblemente lógico y útil. Aceptas sin dudar. Pero ese permiso inofensivo, esa pequeña casilla de verificación, es en realidad un puente invisible e inquebrantable hacia el corazón de la seguridad de tu sistema operativo.

En lugar de intentar forzar la puerta principal de tus aplicaciones bancarias, lo cual haría saltar las alarmas biométricas, el troyano utiliza la sincronización del calendario para un propósito siniestro. Logra leer los códigos de verificación de dos pasos que te llegan por SMS o interceptar las notificaciones push temporales de tu banco. Es exactamente como dejar a un extraño entrar en tu casa porque prometió regar las plantas, ignorando por completo que en ese apretón de manos le entregaste la copia de la llave de tu caja fuerte.

Felipe, de 38 años, ingeniero de sistemas en Medellín, entendió esto de la manera más cruda posible. Hace unas semanas, mientras configuraba una de estas plataformas IPTV en el televisor inteligente de su padre para ver a Nacional en la Sudamericana, notó un comportamiento errático en el celular de su papá, que estaba vinculado a la misma red. La aplicación no solo estaba transmitiendo video; estaba enviando pequeños paquetes cifrados a un servidor externo en Rusia cada vez que llegaba una notificación. En cuestión de minutos, Felipe documentó cómo la aplicación intentaba leer las alertas de Bancolombia, ocultando su proceso bajo la inocente etiqueta del sistema llamada ‘sincronización de eventos deportivos’.

Las capas de riesgo: Cómo actúa el troyano según tu pantalla

No todos los dispositivos sufren el ataque con la misma intensidad ni bajo los mismos métodos. El mecanismo de extracción se adapta como agua al entorno que le ofreces, buscando siempre la ruta de menor resistencia para drenar tu información.

Para el usuario de teléfono móvil Android, la situación es crítica. Al ver el partido directamente en tu móvil, la aplicación tiene acceso inmediato al ecosistema cerrado donde también reside tu dinero. En este escenario, el riesgo es absoluto aquí. El troyano se esconde en el fondo, respirando a través de una almohada, esperando ese instante preciso en que abres Nequi o Daviplata. En ese segundo, superpone una capa invisible sobre la pantalla real, capturando cada número de tu clave mientras crees que estás ingresando a tu cuenta con normalidad.

Para el comprador de cajas de TV genéricas, esas pequeñas unidades que venden en San Andresito o en tiendas de electrónica de barrio por 150.000 pesos, el problema viene de fábrica. En muchos casos, estas cajas ya traen el malware incrustado en el chip de arranque. Aquí el riesgo se traslada a la red WiFi de tu hogar. El dispositivo utiliza la conexión para rastrear otros equipos vulnerables, mapeando los computadores de trabajo o las tabletas de tu familia buscando puertos abiertos.

- Audífonos AirPods Pro arruinan su cancelación acústica limpiando esta malla

- Aplicación Waze perderá rutas este puente festivo ignorando este ajuste

- Plataformas IPTV roban datos bancarios transmitiendo la Copa Sudamericana hoy

- Dispositivos Fire TV pausan películas repentinamente descargando estos protectores de pantalla 4K

- Pulseras Garmin Forerunner arruinan métricas deportivas activando este GPS de alta precisión

Desarmando la trampa: Tu kit de limpieza digital

Recuperar el control absoluto de tus dispositivos no requiere que te conviertas en un analista de ciberseguridad, sino que actúes con precisión quirúrgica y calma. Se trata de observar los detalles mundanos que solemos pasar por alto en la urgencia y el fanatismo de que empiece el partido a tiempo.

Primero y más importante, debes auditar los permisos actuales de absolutamente cualquier aplicación no oficial que tengas alojada en tus dispositivos. Ve al engranaje de configuración de tu teléfono, busca la sección de privacidad o administrador de permisos, y revisa con lupa qué aplicaciones tienen acceso a tus mensajes de texto, a tu cámara y, de manera crítica, a tu calendario.

- Revoca inmediatamente el acceso al calendario y a los SMS de cualquier aplicación de streaming, video o deportes. Una plataforma de transmisión de medios no necesita ni debe leer tus mensajes personales bajo ninguna circunstancia.

- Borra la memoria caché y elimina los datos de almacenamiento interno de la aplicación antes de proceder a desinstalarla. Esto asegura que el troyano no deje archivos temporales ejecutándose como procesos fantasmas en segundo plano.

- Revisa tus servicios de accesibilidad (Accessibility Services) en el menú de configuración. Los troyanos bancarios suelen rogar por este permiso para poder leer y raspar lo que hay escrito en tu pantalla. Desactívalo para cualquier app que no reconozcas al cien por ciento.

- Llama a tu entidad financiera y configura alertas duales de consumo. Exige que te notifiquen por correo electrónico, y no solo por mensaje de texto tradicional, cualquier intento de transacción o transferencia superior a 10.000 pesos.

Si la ansiedad te ganó y ya instalaste una de estas plataformas sospechosas para ver la Copa Sudamericana hoy, tu kit táctico de emergencia es directo: activa el modo avión de inmediato para cortar la transmisión de datos, entra a la configuración, limpia el almacenamiento de la app, desinstálala, reinicia el equipo, apaga el modo avión usando solo tus datos móviles (no el WiFi de tu casa) y cambia la clave principal de tu aplicación bancaria de inmediato.

El verdadero precio de la gratuidad

Cuando finalmente apagamos la pantalla después del pitazo final, lo que queda en la sala no es solo el resultado de los noventa minutos de juego. Lo que realmente perdura es la infraestructura de seguridad o vulnerabilidad que hemos construido, ladrillo a ladrillo, alrededor de nuestra vida digital y financiera.

Aceptar internamente que la gratuidad absoluta no existe en el entorno digital moderno es el primer y más grande paso hacia la paz mental. Cada enlace pirata que compartes en WhatsApp, cada aplicación de origen desconocido que decides instalar saltándote las advertencias de seguridad, es una transacción silenciosa donde estás pagando la entrada al estadio con la valiosa moneda de tu privacidad y el fruto de tu esfuerzo económico.

Entender cómo funcionan las entrañas de estos permisos invisibles te devuelve el poder que habías cedido involuntariamente. Ya no eres un simple espectador pasivo en la red de tu hogar, vulnerable al primer engaño que promete entretenimiento fácil, sino el guardián activo de tus datos. Al final del día, disfrutar de la pasión del fútbol debe seguir siendo un momento genuino de escape y alegría compartida con los tuyos, no el amargo inicio de un desastre financiero que desearías haber evitado por intentar ahorrarte el costo de una suscripción legítima.

El fraude digital moderno no entra rompiendo las ventanas de tu sistema; toca a la puerta disfrazado de un favor que tú mismo decides aceptar por conveniencia.

| Punto Clave | Detalle Técnico | Valor Añadido para el Lector |

|---|---|---|

| Permiso de Calendario | El troyano usa la sincronización de eventos para ocultar la lectura de códigos SMS de doble factor. | Evita que tu banco apruebe transferencias no autorizadas mientras ves contenido. |

| Servicios de Accesibilidad | Permite a la aplicación maliciosa ‘leer’ y sobreponer pantallas falsas en apps bancarias (ataque de superposición). | Mantiene tus contraseñas seguras contra el robo de credenciales en tiempo real. |

| Redes Wi-Fi Vulnerables | Las TV Box piratas usan la conexión local para escanear y atacar otros dispositivos conectados. | Protege los equipos de trabajo y la privacidad de toda la familia en el hogar. |

Preguntas Frecuentes sobre Seguridad y Streaming

¿Si solo abro la app de IPTV en un televisor viejo, mi celular está a salvo?

No necesariamente. Si tu celular y el televisor comparten la misma red WiFi, una TV Box infectada puede intentar rastrear las vulnerabilidades de tu teléfono, especialmente si vinculaste alguna cuenta escaneando un código QR.¿Cómo sé si una app de deportes esconde un troyano bancario?

La principal señal de alerta es cuando la aplicación te exige permisos que no necesita para reproducir video, como acceso a tus contactos, leer tus mensajes de texto (SMS), administrador de dispositivos o acceso total al calendario.¿Los antivirus de Android bloquean estas plataformas piratas?

A veces llegan demasiado tarde. Como tú mismo concedes los permisos de calendario de forma manual, muchos antivirus interpretan que confías en la aplicación, permitiendo que el troyano opere bajo la sombra de tu consentimiento.¿Qué debo hacer si mi banco reporta una transacción que no hice mientras veía un partido?

Activa el modo avión en tu teléfono inmediatamente, comunícate con la línea de fraude de tu banco desde otro dispositivo para bloquear tus cuentas y tarjetas, y elimina la aplicación maliciosa siguiendo los pasos de limpieza profunda.¿Es seguro usar servicios de IPTV pagos pero no oficiales?

Pagarle a un revendedor no oficial en redes sociales no elimina el riesgo técnico. Muchas de estas listas privadas usan aplicaciones base (como reproductores genéricos) que aún contienen códigos de seguimiento y extracción de datos integrados.